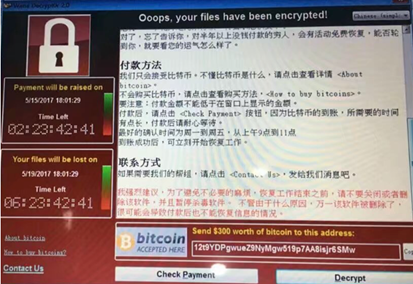

近日信息化工作办公室接到高校信息安全工作组安全警示报告,全球范围内正在爆发一次利用windows操作系统漏洞的勒索病毒,工作组反馈国内高校已出现个人用户感染该勒索病毒,重要文件被加密,类似下图所示:

根据网络安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。此类勒索病毒利用了基于445端口传播扩散的SMB漏洞,部分学校感染台数较多,大量重要信息被加密,只有支付高额的比特币赎金才能解密恢复文件,损失严重。目前基于该漏洞的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。

此次利用的SMB漏洞影响以下未自动更新的操作系统:

Windows XP/Windows 2000/Windows 2003

Windows Vista/Windows Server 2008/Windows Server 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server2012/Windows Server 2012 R2/WindowsServer 2016

我校校园网一直以来对445端口都进行了封闭,因此整体上受此次事件影响风险较小,但校园网的安全措施只能避免外网到校园网的病毒一次传播,还请用户对自己的电脑进行加固,以避免病毒的二次传播,具体参考建议如下:

1、升级操作系统:

建议广大师生尽量将个人计算机的windows操作系统升级到Windows7以上,并使用自动更新升级Windows的最新补丁;

建议校内各单位将所管辖的服务器(包括虚拟服务器)打开windows自动更新,并更新升级Windows的最新补丁。

2、关闭文件打印共享服务,或者启用“Windows防火墙”,关闭445等相关端口。

可在cmd命令行输入netsh advfirewall firewall add rule name="FAJ" dir=inprotocol=tcp localport=445 action=block

3、重要数据一定注意定期进行离线备份。

4、使用附件提供的一键加固工具进行加固。

信息化工作办公室

2017年5月14日

信息化工作办公室电子邮箱: xxh@sdnu.edu.cn

信息化工作办公室电子邮箱: xxh@sdnu.edu.cn 地址:山东省济南市文化东路88号

地址:山东省济南市文化东路88号 邮编:250014

邮编:250014